IREX - Installation de Rocky Linux sur Ubuntu

Envie d’un système robuste et prêt pour la production ? Découvrez comment installer Rocky Linux pas à pas.

SOMMAIRE :

1. Introduction

Rocky Linux est une distribution Linux open source créée en 2020 qui vise à être compatible avec Red Hat Enterprise Linux (RHEL). Elle représente une alternative gratuite et stable pour les entreprises et développeurs cherchant un système d'exploitation robuste pour leurs serveurs et environnements de développement.

Cette distribution, fondée par Gregory Kurtzer (créateur original de CentOS), offre la stabilité et la sécurité d'un système enterprise-grade tout en restant accessible à tous. Rocky Linux 10.0 (Red Quartz) constitue la dernière version majeure, apportant des améliorations significatives en termes de performance et de sécurité.

Dans ce guide détaillé, nous vous accompagnerons pas à pas dans l'installation complète de Rocky Linux 10.0, depuis la création de la machine virtuelle jusqu'au premier démarrage du système, en utilisant des captures d'écran réelles pour illustrer chaque étape.

2. Prérequis et préparation

Avant de commencer l'installation, assurez-vous de disposer des éléments suivants :

Hyperviseur

QEMU/KVM (Kernel-based Virtual Machine) : technologie de virtualisation Open Source qui permet de transformer un système d'exploitation Linux en hyperviseur qui exécute plusieurs machines virtuelles isolées

Image ISO

Rocky Linux 10.0 téléchargée depuis le site officiel

Ressources système

- 2 GB de RAM minimum (4 GB recommandés)

- 20 GB d'espace disque minimum

- 2 cœurs CPU recommandés

Connectivité

Connexion Internet pour les mises à jour post-installation

3. Création de la machine virtuelle

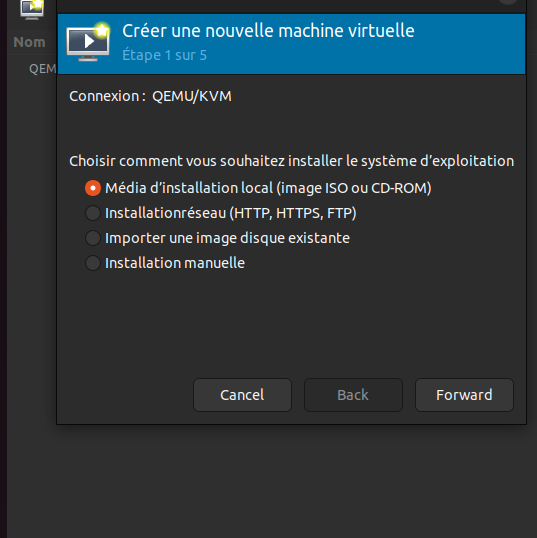

La première étape consiste à créer une nouvelle machine virtuelle dans virt-manager ( Pour ce guide, nous utilisons virt-manager sous Linux, mais les étapes d'installation sont similaires quel que soit l'hyperviseur utilisé) . Voici le processus détaillé :

a. Méthode d'installation

Dans virt-manager, cliquez sur "Créer une nouvelle machine virtuelle". L'assistant vous présente différentes options d'installation :

Choix de la méthode d'installation - Sélectionnez "Média d'installation local"

Choix de la méthode d'installation - Sélectionnez "Média d'installation local"

- Média d'installation local (image ISO ou CD-ROM) : Option recommandée

- Installation réseau (HTTP, HTTPS, FTP) : Pour installation via réseau

- Importer une image disque existante : Réutiliser un disque existant

- Installation manuelle : Configuration avancée

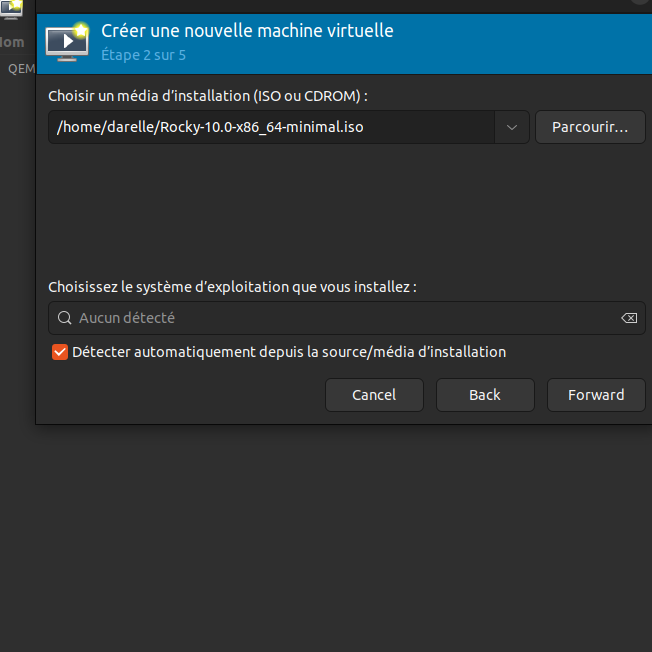

b. Sélection de l'ISO

Parcourez votre système pour sélectionner l'image ISO de Rocky Linux 10.0. L'option "Détecter automatiquement depuis la source/média d'installation" permet une reconnaissance automatique du système d'exploitation.

Sélection du fichier ISO Rocky Linux 10.0

Sélection du fichier ISO Rocky Linux 10.0

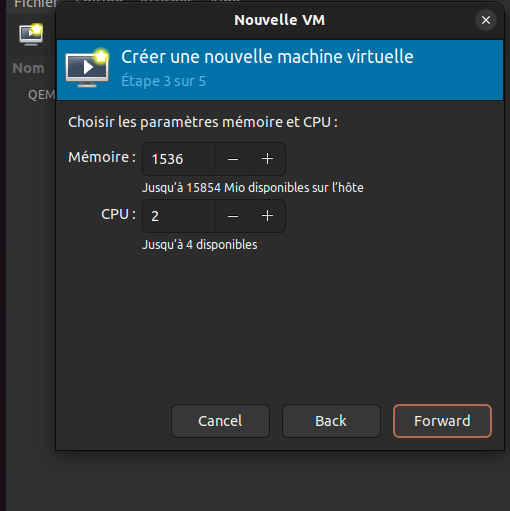

c. Configuration mémoire et CPU

Définissez les ressources allouées à votre machine virtuelle. Pour Rocky Linux, nous recommandons :

Allocation de 1536 MB de RAM et 2 CPUs

Allocation de 1536 MB de RAM et 2 CPUs

- Mémoire : 2048 MB recommandés

- CPUs : 2 processeurs virtuels

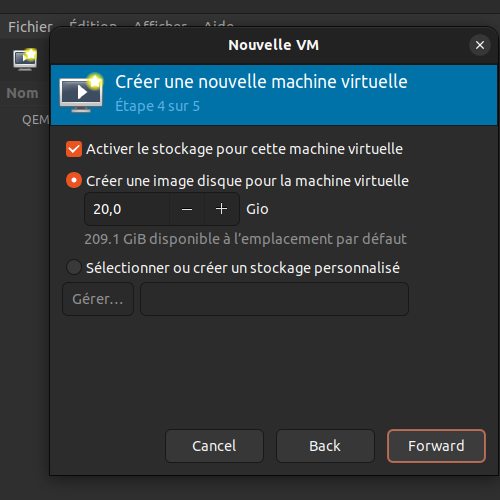

d. Configuration du stockage

Créez un disque virtuel pour votre installation. Une taille de 20 GB est suffisante pour une installation standard :

Création d'un disque de 20 GB

Création d'un disque de 20 GB

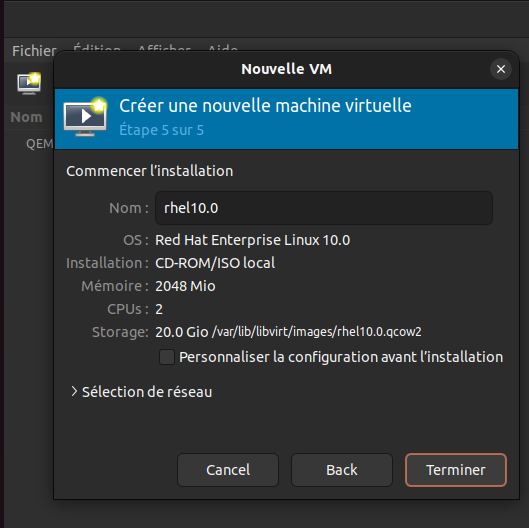

e. Finalisation de la VM

Donnez un nom à votre machine virtuelle (exemple : "rhel10.0") et vérifiez la configuration :

Récapitulatif de la configuration de la VM

Récapitulatif de la configuration de la VM

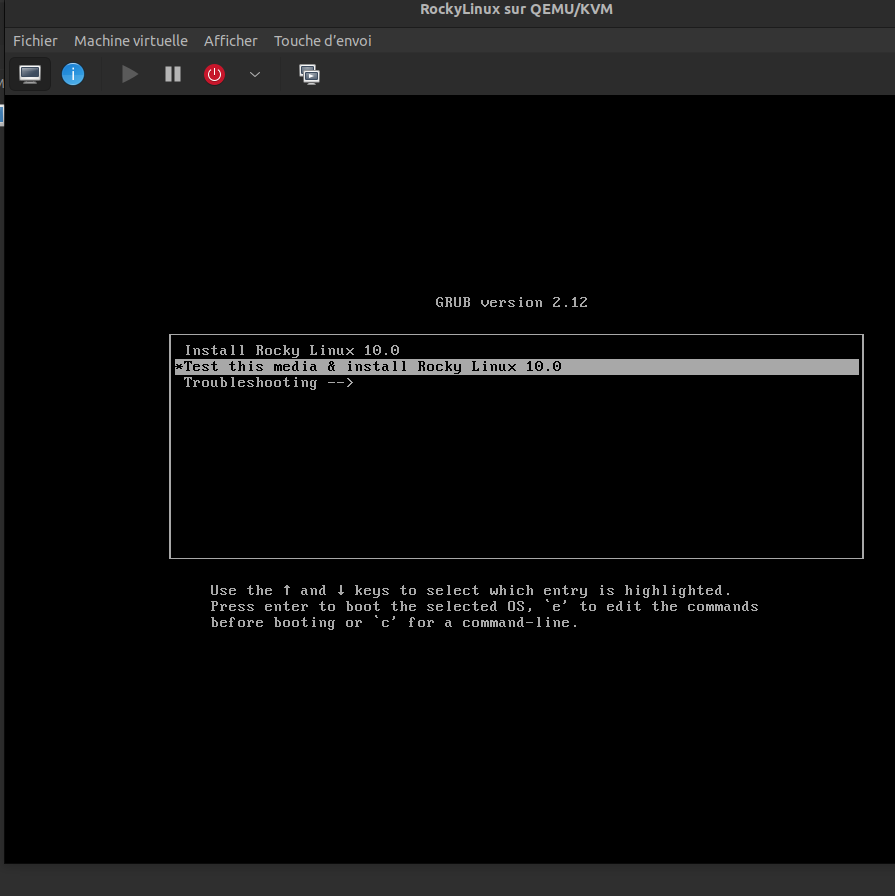

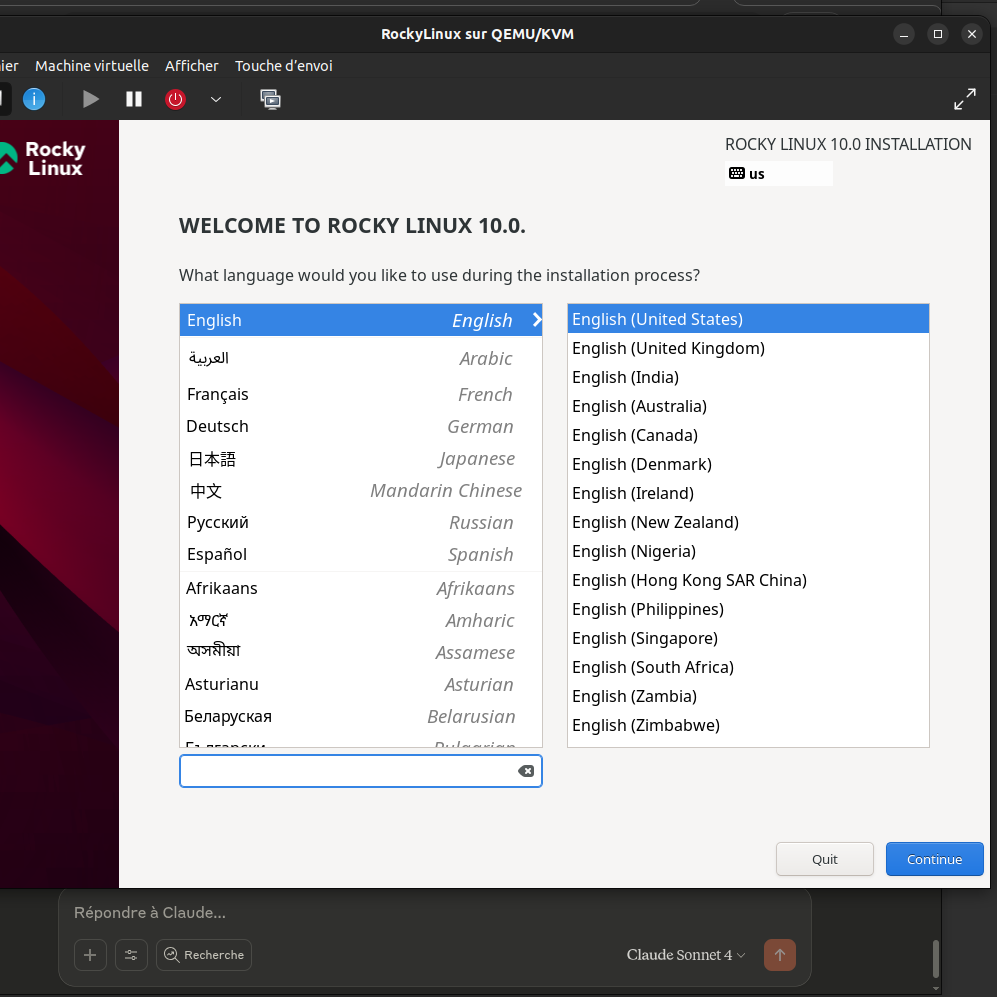

4. Démarrage et sélection de la langue

Une fois la machine virtuelle créée, elle démarre automatiquement depuis l'ISO. Après le chargement initial, vous arrivez sur l'écran de sélection de langue :

Écran de bienvenue et sélection de la langue d'installation

Écran de bienvenue et sélection de la langue d'installation

Interface principale d'installation avec toutes les options de configuration

Interface principale d'installation avec toutes les options de configuration

L'écran "Welcome to Rocky Linux 10.0" vous présente une liste complète de langues disponibles. Vous pouvez choisir :

- English (sélectionné par défaut)

- Français pour une interface en français

- Toute autre langue selon vos besoins

Sélectionnez votre langue préférée et cliquez sur "Continue" pour passer à l'étape suivante.

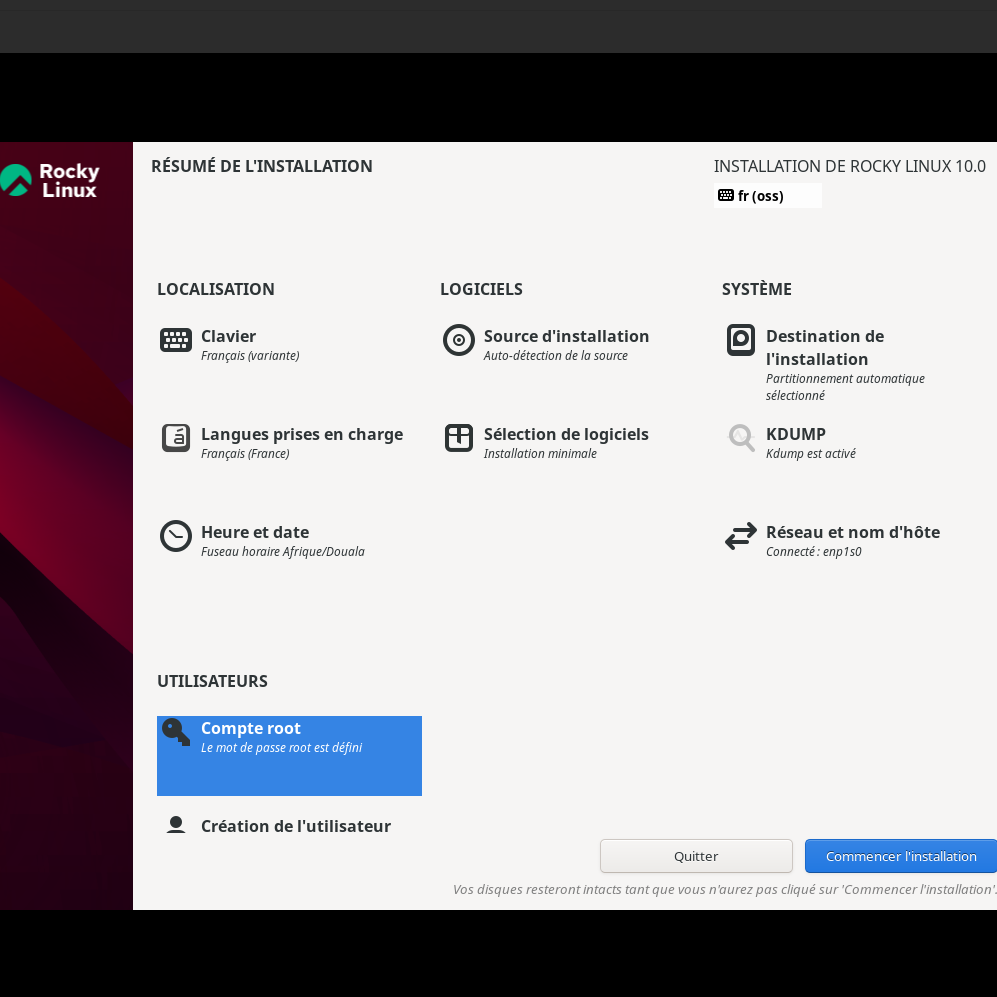

5. Configuration de l'installation

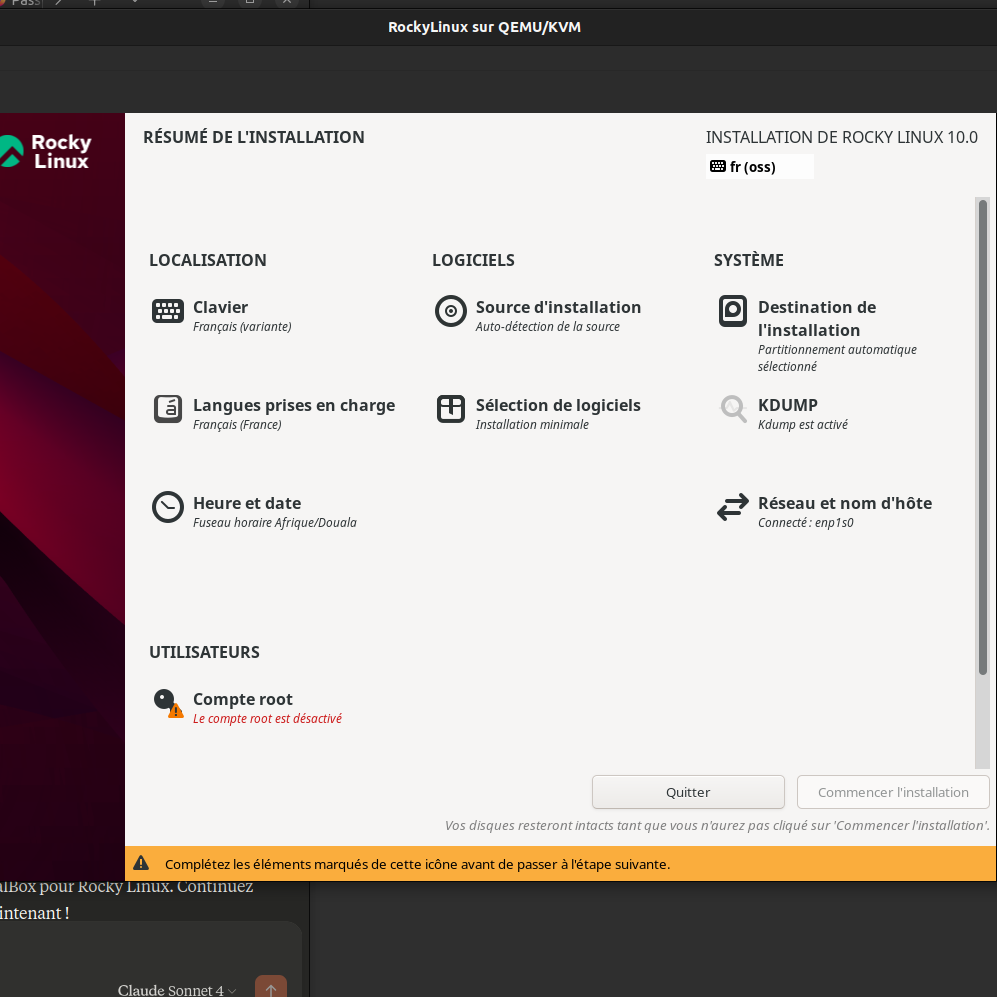

L'écran principal d'installation présente un résumé complet des paramètres à configurer, organisé en trois sections principales :

a. Section Localisation

- Clavier : Configuration du layout clavier (Français variante)

- Langues prises en charge : Français (France)

- Heure et date : Fuseau horaire Afrique/Douala

b. Section Logiciels

- Source d'installation : Auto-détection de la source

- Sélection de logiciels : Installation minimale

c. Section Système

- Destination de l'installation : Partitionnement automatique sélectionné

- KDUMP : Kdump est activé

- Réseau et nom d'hôte : Connecté enp1s0

6. Sélection des logiciels

La sélection des logiciels vous permet de choisir quel type d'installation Rocky Linux vous souhaitez :

Interface de sélection des logiciels avec les différentes options disponibles

Interface de sélection des logiciels avec les différentes options disponibles

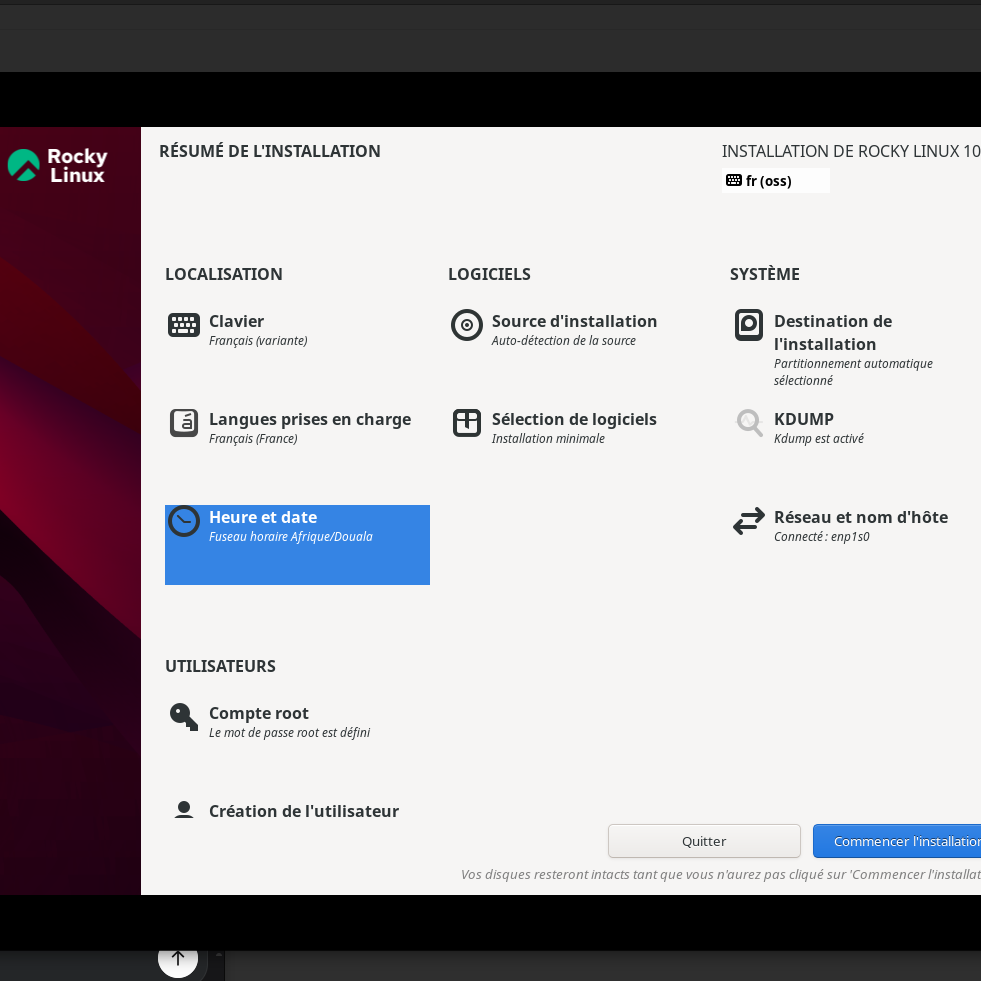

7. Configuration des utilisateurs

La configuration des utilisateurs est une étape cruciale pour la sécurité de votre système :

a. Configuration du compte root

Configuration du compte root avec options de sécurité

Configuration du compte root avec options de sécurité

Vous avez deux options pour le compte root :

- Désactiver le compte root : Plus sécurisé, empêche la connexion directe root

- Activer le compte root : Permet la connexion directe en tant que root

Si vous activez le compte root :

- Définissez un mot de passe fort

- Confirmez le mot de passe

b. Création d'un utilisateur standard

Il est fortement recommandé de créer un utilisateur non-privilégié pour l'utilisation quotidienne du système. Cette approche respecte le principe de sécurité du moindre privilège.

8. Installation et redémarrage

Une fois toutes les configurations terminées, cliquez sur "Commencer l'installation" :

Écran de progression de l'installation

Écran de progression de l'installation

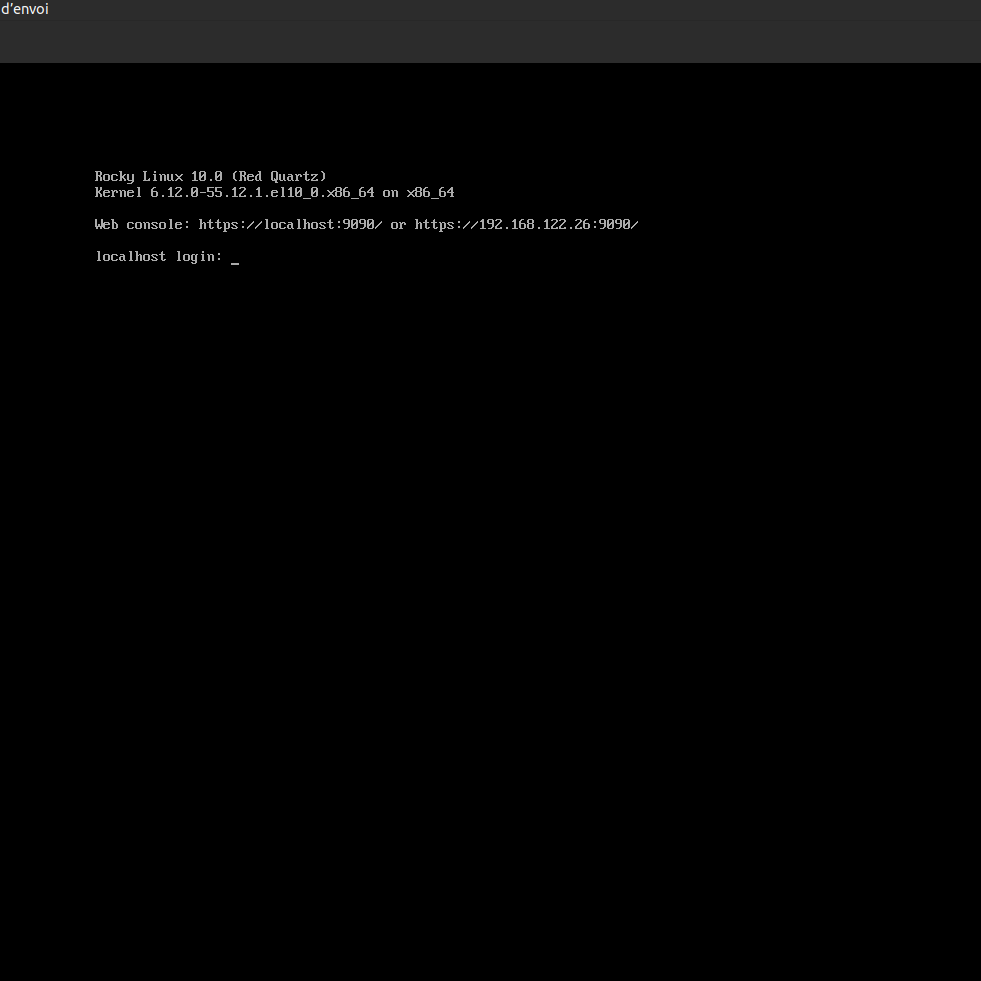

9. Premier démarrage et exploration

Après l'installation et le redémarrage, Rocky Linux présente l'écran de connexion :

Console système prête à l'utilisation

Console système prête à l'utilisation

Les informations affichées incluent :

- Version : Rocky Linux 10.0 (Red Quartz)

- Kernel : 6.12.0-0.5.12.1.el10.0.x86_64

- Console web : Accessible via https://localhost:9090/ ou https://192.168.122.26:9090/

- Invite de connexion : localhost login:

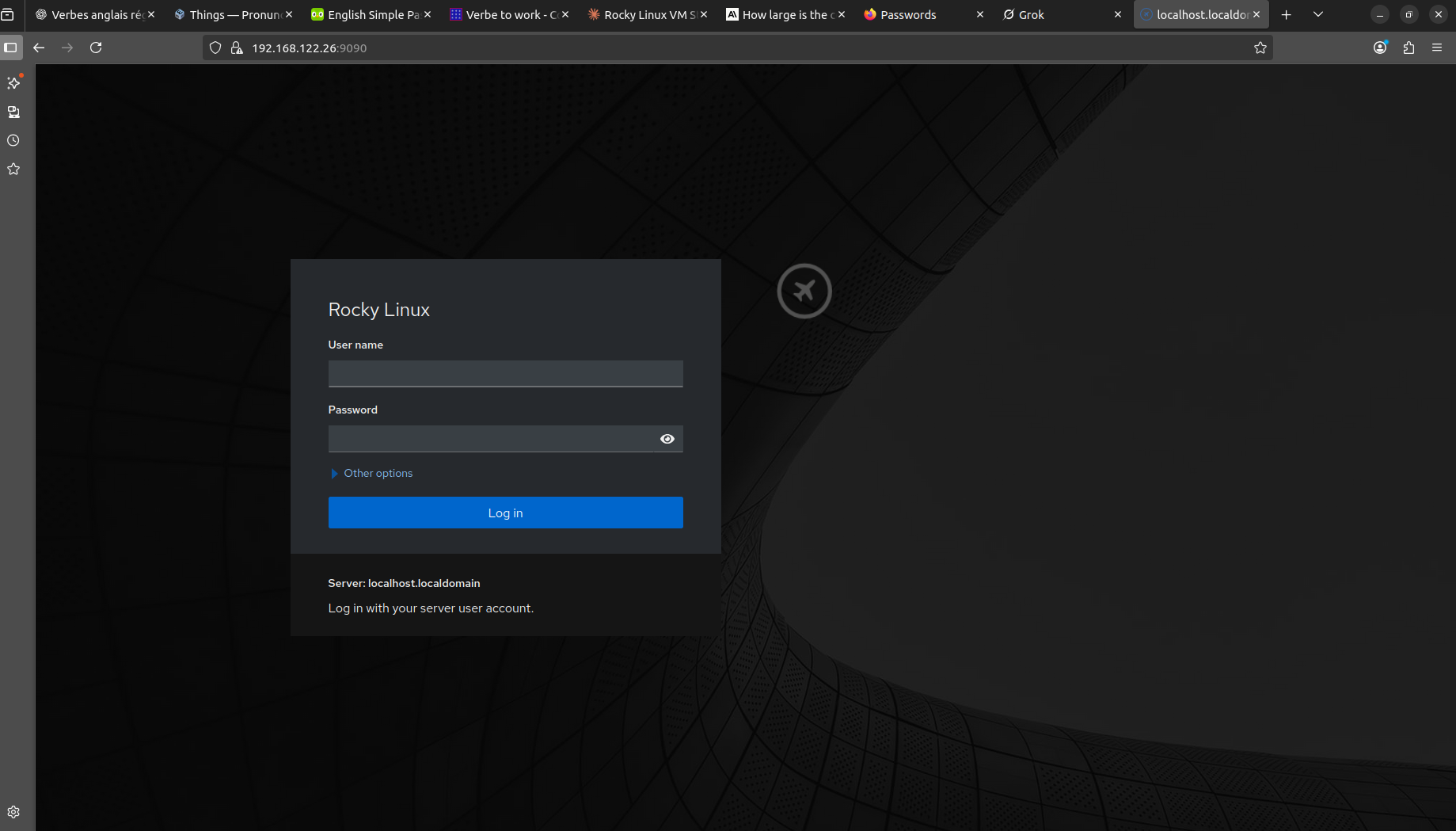

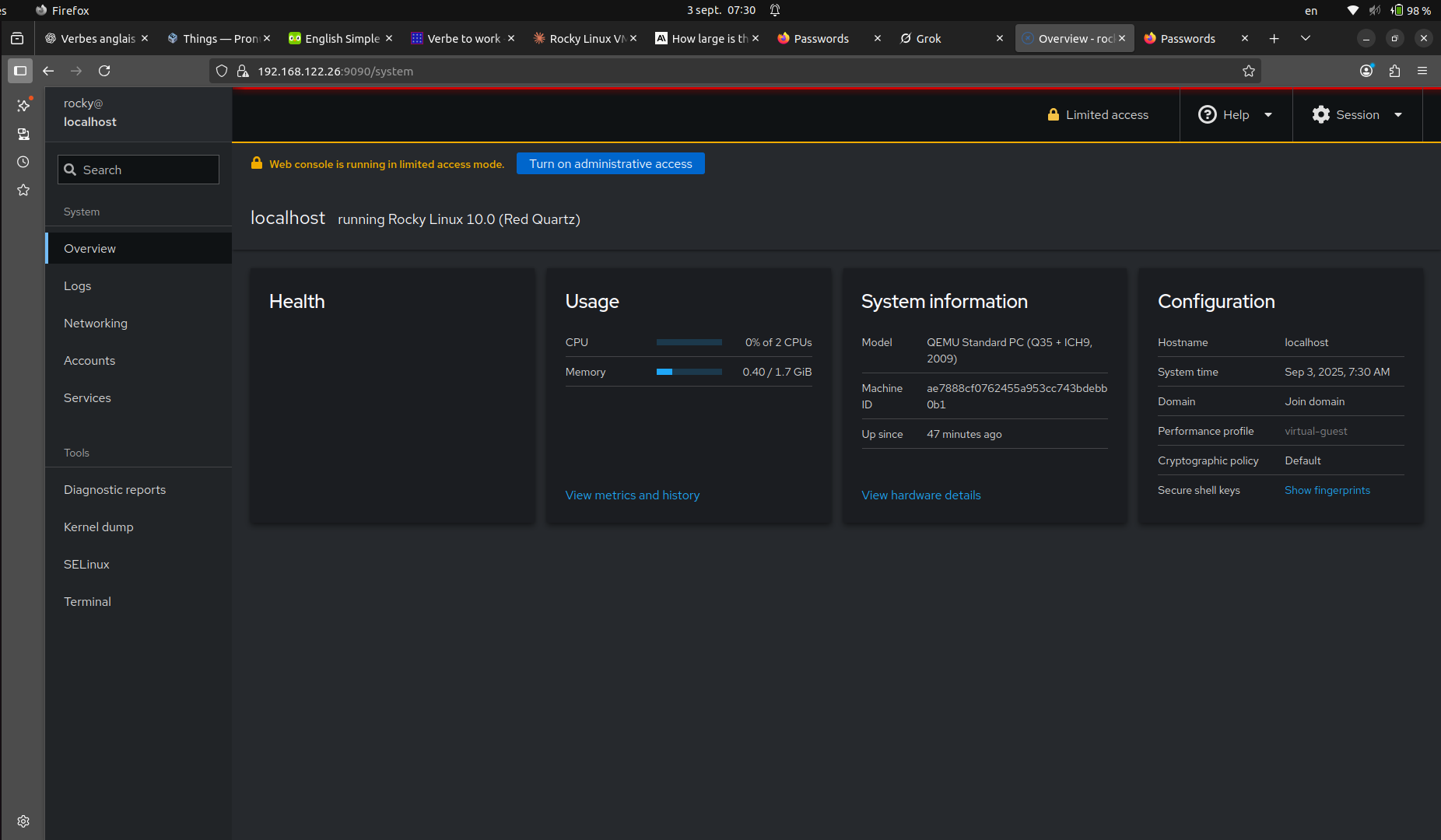

10. Accès à Cockpit

Rocky Linux inclut Cockpit, une interface web moderne pour l'administration système. Accédez-y via votre navigateur à l'adresse indiquée lors du démarrage.

a. Connexion à l'interface web

Ouvrez votre navigateur et saisissez l'adresse : https://192.168.122.26:9090 (remplacez par votre IP). Acceptez le certificat de sécurité et connectez-vous avec vos identifiants système.

Tableau de bord principal de Cockpit avec métriques système en temps réel

Tableau de bord principal de Cockpit avec métriques système en temps réel

b. Navigation et fonctionnalités

L'interface Cockpit offre plusieurs sections pour l'administration système :

- Overview : Métriques CPU, mémoire et informations système

- Logs : Consultation des journaux système

- Services : Gestion des services systemd

- Networking : Configuration réseau

- Accounts : Gestion des utilisateurs

- Terminal : Accès console directement via le web

Interface de gestion des services système via Cockpit

Interface de gestion des services système via Cockpit

Cette interface web permet une administration complète du système Rocky Linux sans nécessiter d'accès SSH direct, facilitant la maintenance et la surveillance à distance.

11. Conclusion

L'installation de Rocky Linux 10.0 est maintenant terminée avec succès. Cette distribution offre une base solide et stable pour vos projets de développement et déploiements en production.

Rocky Linux se distingue par sa stabilité enterprise, sa sécurité renforcée, ses performances optimisées et son écosystème riche. Les prochaines étapes recommandées incluent la sécurisation du système, la mise en place d'un planning de maintenance, l'installation d'outils de surveillance et la configuration d'une stratégie de sauvegarde.

Cette distribution représente un excellent choix pour quiconque recherche la fiabilité d'un système enterprise sans les coûts de licence associés, que ce soit pour des projets de développement, des serveurs de production ou des environnements d'apprentissage.

hapket darelle maouchca

etudiante a ENSPY

No comments yet. Start a new discussion.