IREX - Intégration De Keycloak Dans LibreChat : Une Solution Open-Source Pour Une Authentification Centralisée

Cet article vous guidera pas à pas dans le processus d'intégration de Keycloak, une solution d'authentification open-source dans LibreChat.

1. Introduction

2. Présentation de Keycloak

3. Prérequis

4. Configuration du client dans Keycloak

5. Configuration de LibreChat

6. Conclusion

7. Voir aussi

- Introduction

- Présentation de Keycloak Keycloak, est un serveur d'identité et de gestion des accès (IAM) open-source. Il permet de centraliser l'authentification via des protocoles standards comme OpenID Connect (OIDC), offrant des fonctionnalités avancées telles que l'authentification unique (SSO), la fédération d'identités et des politiques de mot de passe complexes.

- Il simplifie le processus d'inscription et de connexion pour les utilisateurs.

- Il améliore la protection des données sensibles.

- Il facilite la mise en œuvre de fonctionnalités avancées telles que l'authentification multi-facteur.

- Prérequis

- Une instance Keycloak fonctionnelle.

- Une instance LibreChat déployée en local ou publique.

- Un accès à un terminal en ligne de commande.

- Des connaissances de base sur le fonctionnement de Docker et la gestion des variables d'environnement.

- Configuration du client dans Keycloak

- Tout d'abord, il faut accéder à l'Administration Keycloak : Connectez-vous à la console d'administration de votre instance Keycloak (généralement https://votre-domain-keycloak.auth/admin).

- Ensuite, sélectionner le Realm : Choisissez le realm dans lequel vous souhaitez créer le client. Par défaut, le realm master est utilisé, mais il est conseillé d'en créer un nouveau pour une meilleure isolation.

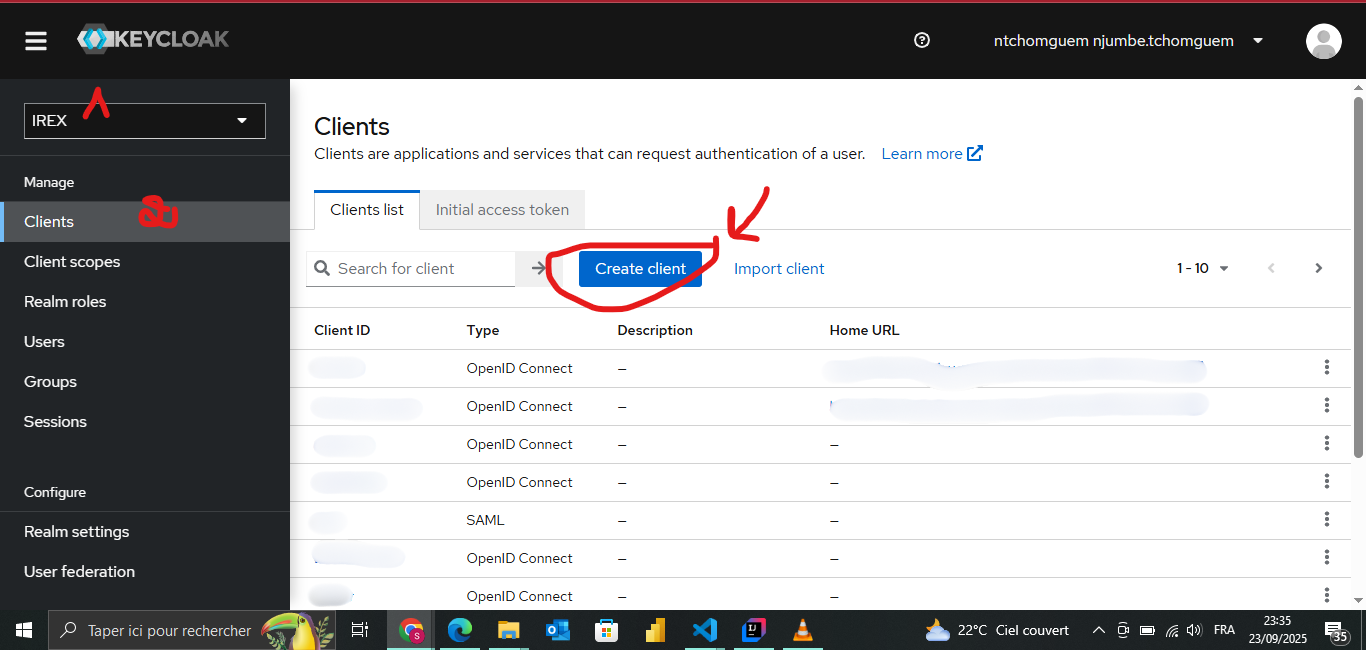

- Une fois connecté à votre Realm, il faut vous rendre dans la rubrique Client et cliquer sur Create client.

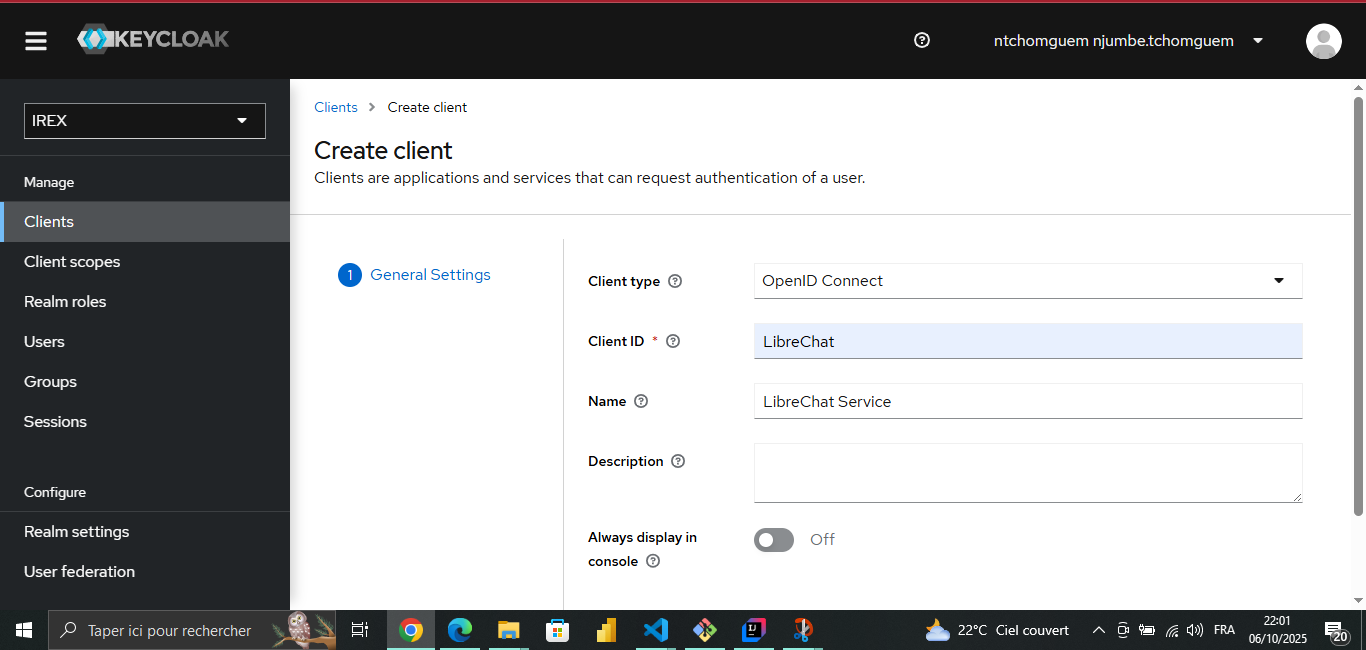

- Ensuite, vous pourrez procéder à la configuration de vos paramétres généraux :

- Client Protocol : Laissez openid-connect.

- Client ID : Entrez un identifiant unique, par exemple librechat.

- Vous pouvez également ajouter un nom et une description à votre configuration, puis validez.

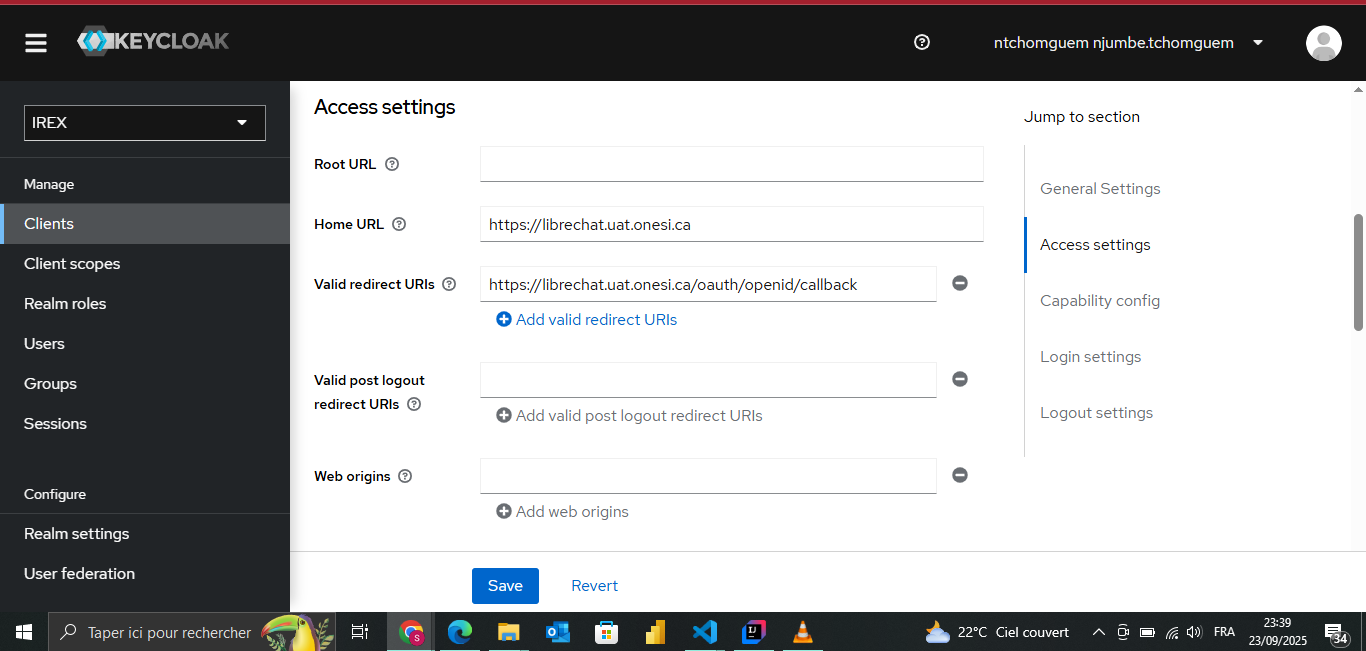

- Rendez-vous dans la rubrique Access settings et renseignez l'URL d'acceuil (Home URL) de LibreChat, ainsi que l'URL de redirection (Valid Redirect URIs) vers le callback de LibreChat, qui se met sous la forme https://[VOTRE-DOMAINE-LIBRECHAT]/oauth/openid/callback.

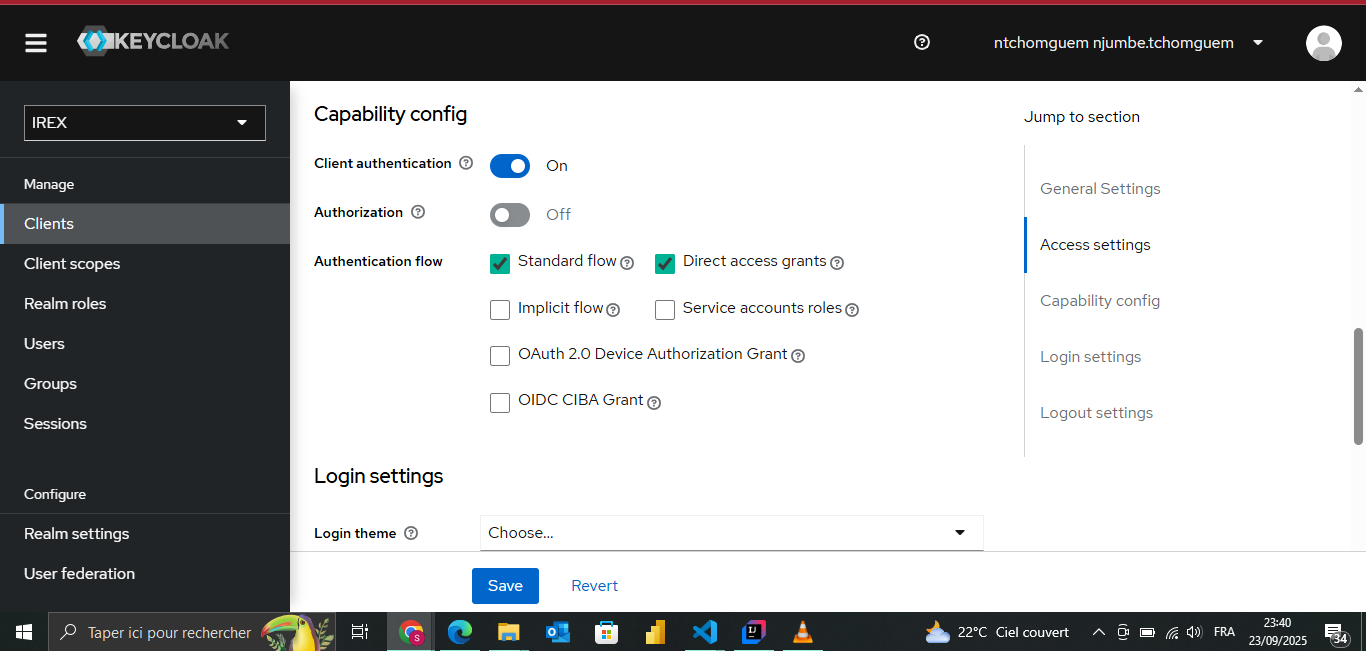

- Dans la rubrique Capability config, activez l'option Client authentication.

- Rendez-vous à présent dans le volet Credentials, choisissez l'option ClientID and Secret pour le paramètre Client authenticator.

- Copiez la clé Client secret et conservez la, car elle sera utile pour la configuration de Keycloak dans LibreChat.

- Configuration de LibreChat a. Mise à jour de la configuration du projet

- ALLOW_SOCIAL_LOGIN=true qui permet d'activer l'authentification avec Keycloak.

- OPENID_ISSUER=https://[YourLibrechatDomain]/realms/[YourRealmName] qui correspond à l'URI de votre Realm Keycloak.

- OPENID_CLIENT_ID=[YourClientID] qui correspond au Client-ID que vous avez choisi lors de la créationdu client LibreChat dans Keycloak.

- OPENID_CLIENT_SECRET=[YourClientSecret] qui correspond à la clé Client secret qui a été copié dans la partie Credentials du client Keycloak de LibreChat.

- OPENID_SESSION_SECRET=[JustGenerateARandomSessionSecret] qui correspond à la clé secrète de session, il suffira juste d'en générer une.

- OPENID_CALLBACK_URL=/oauth/openid/callback qui est l'URL de callback par défaut.

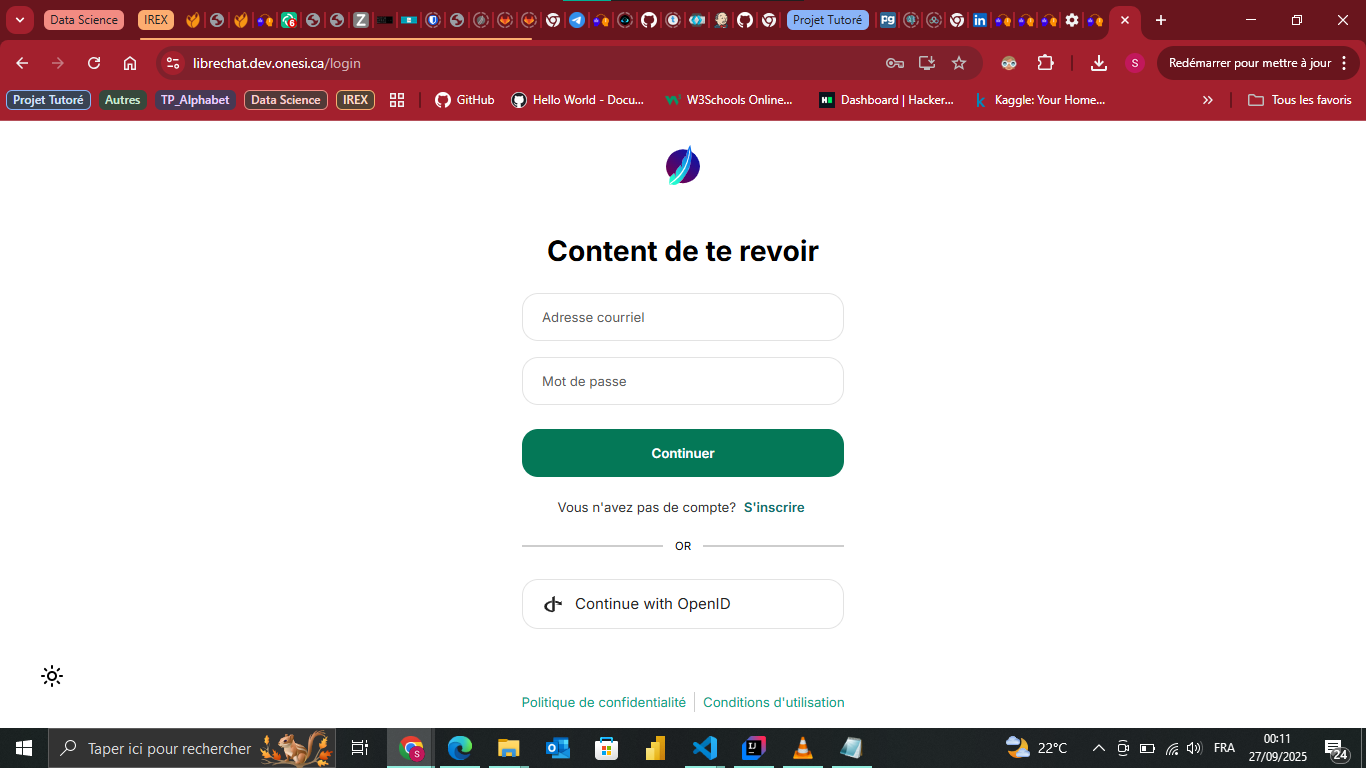

- Accès à l'instance LibreChat

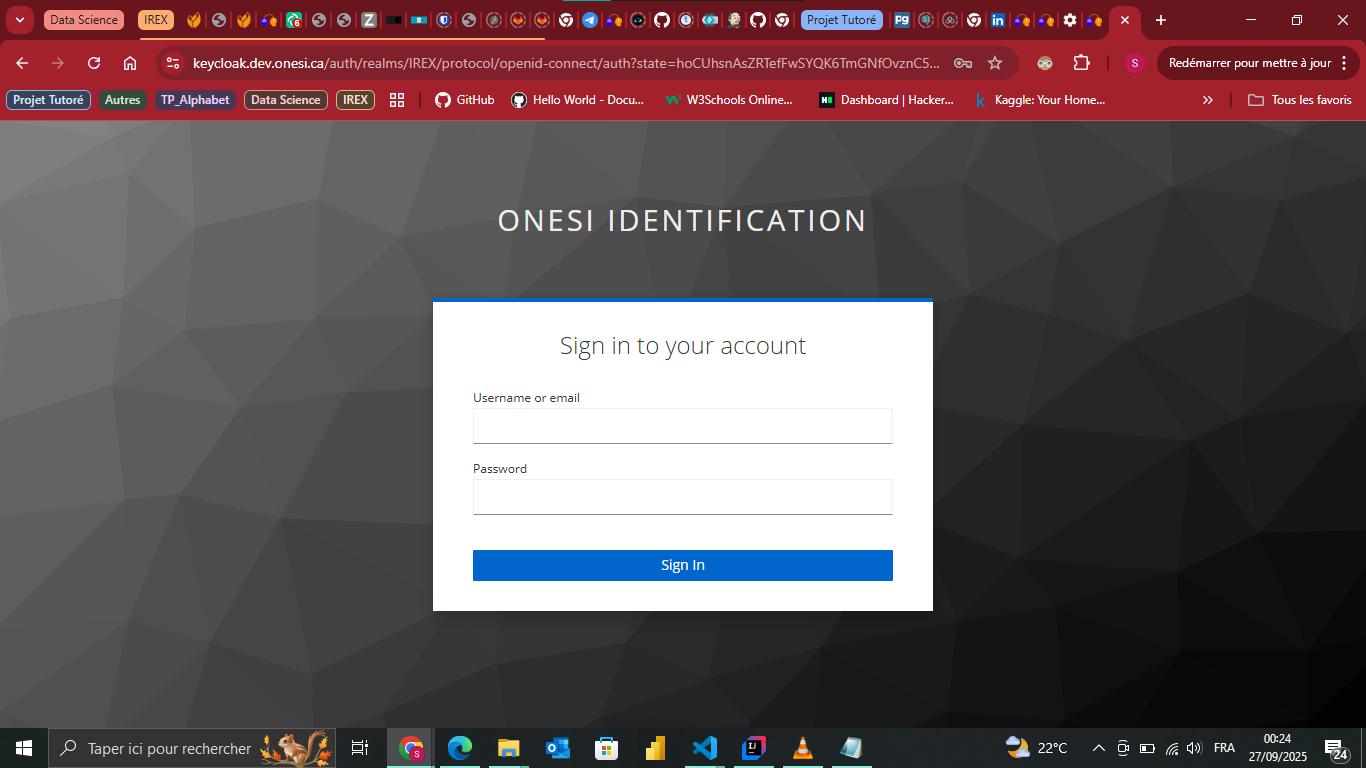

- Connexion avec Keycloak

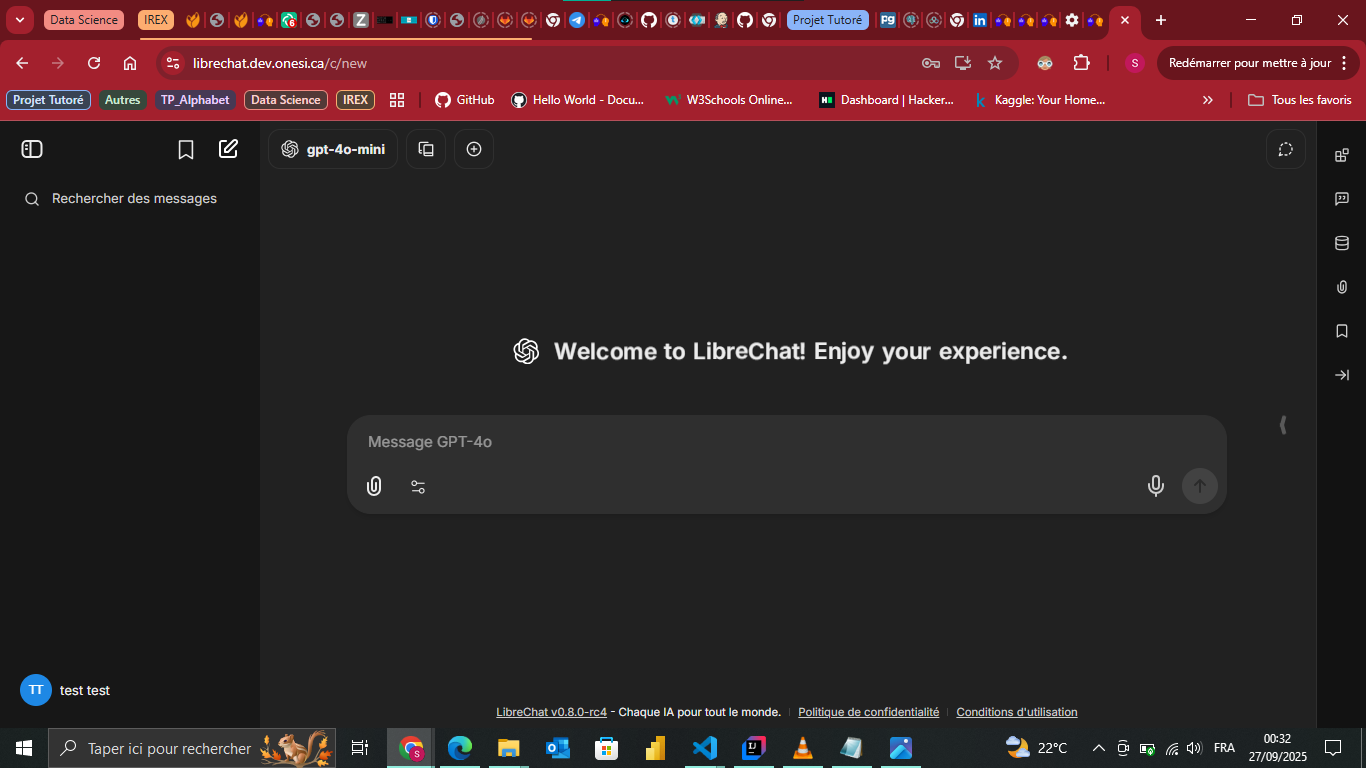

- Accès à l'interface LibreChat

- Conclusion

- Voir aussi

Avec l'adoption croissante de l'intelligence artificielle dans les entreprises, la sécurisation des plateformes comme LibreChat est désormais une priorité. Cette interface open-source pour modèles de langage nécessite une gestion d'accès fiable et professionnelle. L'intégration de Keycloak, solution reconnue de gestion des identités et des accès (IAM), répond à ce besoin en offrant un système d'authentification solide et conforme aux standards du monde professionnel. Ce guide détaille la procédure pour configurer Keycloak comme solution d'authentification pour LibreChat.

Avantages

Avant toute chose, pour mener à bien l'intégration de Keycloak dans LibreChat, il est nécessaire de disposer des éléments suivants :

a. Connexion au realm

b. Création du client

c. Configuration du client

Dans le volet Settings qui suit, vous pourrez accéder à des paramètres supplémentaires à configurer :

Pour cette étape, il faut se rendre dans le dossier du projet LibreChat, et mettre à jour ces variables dans le fichier .env :

Après avoir terminé, il faut sauvegarder les modifications et redémarrer les conteneurs Docker avec les commandes suivantes, tout en vous assurant d'être dans le repertoire contenant votre fichier compose :

docker compose down

docker compose up -d

Une fois le redémarrage effectué, accédez à votre instance LibreChat. Si le bouton Continue with OpenID apparait, et vous permet de vous authentifier via les credentials (adresse mail et mot de passe) d'un de vos utiisateurs Keycloak, la configuration sera effective :

NB : L'authentification sur Librechat n'est possible qu'avec une adresse mail, veillez à renseigner l'adresse mail configurée pour l'utilisateur Keycloak lors de l'authentification.

L'intégration de Keycloak dans LibreChat représente une avancée significative pour améliorer la sécurité et la gestion des utilisateurs au sein de cette application d'IA conversationnelle. En utilisant Keycloak, LibreChat bénéficie d'une solution d'authentification et d'autorisation robuste, permettant une gestion centralisée des identités et des accès.

Cette intégration offre de nombreux avantages, de plus, avec Keycloak, les administrateurs peuvent facilement gérer les rôles et les permissions, garantissant ainsi un contrôle sur l'accès à différentes fonctionnalités de l'application.

Dans cette optique, vous pouvez consulter :

No comments yet. Start a new discussion.